下一代防火墙

概述

防火墙分类

# 按物理特性划分

软件防火墙

硬件防火墙

# 按性能划分

百兆级防火墙

千兆级防火墙

# 按防火墙结构划分

单一主机防火墙

路由集成防火墙

分布式防火墙

# 按防火墙技术划分

包过滤防火墙

应用代理防火墙

状态监测防火墙防火墙功能

# 访问控制

# 地址转换

# 网络环境支持

# 带宽管理功能

# 入侵检测和工具防御

# 用户认证

# 高可用性防火墙专业术语

防火墙安全策略

# 定义

安全策略是按一定规则,控制设备对流量转发以及对流量进行内容安全一体化检测的策略。

规则的本质是包过滤。

# 主要应用

对跨防火墙的网络互访

进行控制

对设备本身的访问进行控制防火墙安全策略的原理

# 步骤一

入数据流经防火墙

# 步骤二

查找防火墙安全策略,判断是否允许下一步操作

# 步骤三

防火墙根据定义的安全策略对数据包进行处理

# 防火墙安全策略作用

根据定义的策略对经过防火墙的流量进行过滤筛选,再进行下一步操作安全策略分类

# 域间安全策略

# 域内安全策略

# 接口包过滤防火墙发展进程

1989 包过滤-访问控制

应用代理-代理技术

1994 状态检测-会话机制

1995 专用设备

2004 UTM-多功能叠加

2005 DPI技术

2009 下一代防火墙NGFW-基于用户+应用+内容进行管控传统防火墙(包过滤防火墙)– 一个严格的规则表

# 判断信息

数据包的源IP地址、目的IP地址、协议类型、源端口、目的端口(五元组)

# 工作范围

网络层、传输层(3-4层)

# 与路由器的区别

普通的路由器只检查数据包的目标地址,并选择一个达到目的地址的最佳路径。

防火墙除了要决定目的路径以外还需要根据已经设定的规则进行判断“是与否”。

# 技术应用

包过滤技术

# 优势

对于小型站点容易实现,处理速度快,价格便宜

# 劣势

规则表很快会变得庞大复杂运维,只能基于五元组传统防火墙(应用代理防火墙)– 每个应用添加代理

# 判断信息

所有应用层的信息包

# 工作范围

应用层(7层)

# 与包过滤防火墙的区别

包过滤防火墙工作基于3-4层,通过检验报头进行规则表匹配

应用代理防火墙工作7层,检查所有的应用层信息包,每个应用需要添加对应的代理服务。

# 技术应用

应用代理技术

# 优势

检查了应用层的数据

# 劣势

检测效率低,配置运维难度极高,可伸缩性差传统防火墙(状态检测防火墙)– 首次检查建立会话表

# 判断信息

IP地址、端口号、TCP标记

# 工作范围

数据链路层、传输层(2-4层)

# 与包过滤防火墙的区别

包过滤防火墙工作基于3-4层,通过检验报头进行规则表匹配

是包过滤防火墙的升级版,一次检查建立会话表,后期直接按会话表放行。

# 技术应用

状态检测技术

# 优势

主要检查3-4层能够保证效率,对TCP防御较好

# 劣势

应用层控制较弱,不检查数据区入侵检测系统(IDS)– 网络摄像头

# 部署方式

旁路部署,可多点部署

# 工作范围

2-7层

# 工作特点

根据部署位置监控的流量进行攻击事件监控,属于一个事后呈现的系统,相当于网络上的监控摄像头

# 目的

传统防火墙只能基于规则执行“是”或“否”的策略,IDS主要是为了帮助管理员清晰的了解到网络环境中发生了什么事情。

# 分析方式

1、基于规则入侵检测;

2、基于异常情况检测;

3、统计模型分析呈现;防病毒网关(AV)– 基于网络侧识别病毒文件

# 判断信息

数据包

# 工作范围

2-7层

# 目的

防止病毒文件通过外部网络进入到内网环境

# 与防火墙的区别| 防病毒网关 | 防火墙 |

|---|---|

| 专注病毒过滤 | 专注访问控制 |

| 阻断病毒传输 | 控制非法授权访问 |

| 工作协议层(2-4层) | 工作协议层(2-4层) |

| 识别数据包IP 并还原传输文件 | 识别数据包IP |

| 运用病毒分析技术处理病毒体 | 对比规则控制访问方向 |

| 具有防火墙访问控制功能模块 | 不具有病毒过滤功能 |

传统的病毒检测方法(字节信息 原始底层特征 人为定义)

| MD5 | 安全匹配二进制序列 |

|---|---|

| 病毒特征码 | 特征码部分匹配二进制序列 |

| 规则匹配 | 正则表达式,当A出现时且B和C只有一个出现 |

| 沙箱 | 虚拟执行,开销大,潜伏期长 |

Web应用防火墙(WAF)– 专门用来保护web应用

# 判断信息

http协议数据的request和response

# 工作范围

应用层(7层)

# 目的

防止基于应用层的攻击影响Web应用系统

# 主要技术原理

代理服务:会话双向代理,用户与服务器不产生直接链接,对于DDOS攻击可以抑制

特征识别:通过正则表达式的特征库进行特征识别

算法识别:针对攻击方式进行模块化识别,如SQL注入、DDOS、XSS等统一威胁管理(UTM)– 多合一安全网关

# 包含功能

FW、IDS、IPS、AV

# 工作范围

2-7层(但是不具备web应用防护能力)

# 目的

将多种安全问题通过一台设备解决

# 优点

功能多合一有效降低了硬件成本、人力成本、时间成本

# 缺点

模块串联检测效力高,性能消耗大下一代防火墙(NGFW)– 升级版的UTM

# 包含功能

FW、IDS、IPS、AV、WAF

# 工作范围

2-7层

# 与UTM的区别

与UTM相比增加的web应用防护功能

UTM是串行处理机制,NGFW是并行处理机制

NGFW的性能更强,管理更高效防火墙性能

吞吐量

# 吞吐量

防火墙能同时处理的最大数据量

# 有效吞吐量

除掉TCP因为丢包和超时重发的数据,实际的每秒传输有效速率

# 衡量标准

吞吐量越大,性能越高时延

# 定义

数据包的第一个比特进入防火墙到最后一个比特输出防火墙的时间间隔指标

用于测量防火墙处理的速度理想的情况,测试的是其存储转发(Store and Forward)的性能。

# 衡量标准

延时越小,性能越高丢包率

# 定义

在连续负载的情况下,防火墙由于资源不足,应转发但是未转发的百分比。

# 衡量标准

对包率较小,防火墙的性能较高背靠背

# 衡量标准

背靠背主要是指防火墙缓冲容量的大小。网络上常会出现一些突发的大流量(例如:NFS,备份,路由更新等),而且这样的数据包丢失可能会产生更多的数据包丢失。强大的缓冲能力可以减少对这种突发网络情况造成的影响。并发连接数

# 定义

由于防火墙时针对连接进行处理的,并发连接数目是指防火墙可以容纳的最大的连接数目,一个连接就是一个TCP/UDP的访问。

# 衡量指标

并发连接数指标越大,抗攻击能力也越强。防火墙部署模式

概述

| 部署模式 | 场景说明 | 常见部署场景 |

|---|---|---|

| 路由模式 | 设备可以作为一个设备使用,对网络改动最大,但可以实现设备的 所有功能。 | |

| 透明模式 | 可以将设备视为一条带过滤功能的网线使用,一般在不方便更改原有网络拓扑结构的情况下启用,平滑架到网络中,可以实现设备的大部分功能。 | |

| 虚拟网络模式 | 属于透明部署中另外一种特殊情况,无需检查MAC表,直接从虚拟网络线配对的接口转发,且虚拟网线转发效率高于透明模式 | |

| 旁路模式 | 设备连接在内网交换机的镜像口或HUB上,镜像内网用户的数据,通过镜像的数据实现对流量进行检测。可以完全不需改变用户的网络环境,并且可以避免设备对用户网络造成中断的风险,但这种模式下设备只对流量进行检测,无法对恶意流量进行阻断。 | |

| 混合模式 | 主要指设备的各个网口,既有2层口,又有3层口的情况,特别是当DMZ区域服务器集群需要配置公网IP地址的时候。 |

需求分析

# 部署前我们需要做哪些准备工作?

1、了解现有防火墙设备的内外网接口配置;

2、内网网段如何规划,需要写回程路由;

3、内网服务器是否需要做端口映射;

4、是否需要做源地址转换代理内网电脑上网;

5、内外网权限需要做哪些控制;

6、需要配置哪些安全防火策略满足客户需求;

7、现有拓扑是否完整。路由部署模式配置

# 客户需求

现有的拓扑如下图,使用AF替换现有防火墙部署在出口,实现对内网用户和服务器安全防护。AF区域和接口

区域

# 区域功能概述

根据网络架构的安全需求,将不同业务或网段划分成不同的安全级别,通过不同安全级别定义不同安全域,在这些安全域间加载访问控制策略来限制不同区域的互访。

# 区域类型

定义区域时,根据控制需求来规划,可以将一个接口划分到一个区域,或将几个相同需求的接口划分到同一个区域。

区域是本地逻辑的概念,根据转发类型可以分为二层区域、三层区域和虚拟网线区域。

# 二层区域

只能选择透明接口,旁路镜像口

# 三层区域

可以选择所有的路由接口,包括:路由接口、子接口、VLAN接口、GRE隧道

# 虚拟网线区域

只能选择虚拟网线接口接口

# 接口概述

AF的基础构成部分,同时也设备之间相互通信的桥梁,大部分配置都围绕着接口进行。根据部署方式的不同,接口的配置也存在较大差异。

# 接口和区域的关系

接口需要绑定区域,而区域不一定需要绑定接口看;一个接口只能绑定一个区域,一个区域可以关联多个接口。

# 接口分类

AF根据接口划分为两大类:物理接口和逻辑接口。物理接口为真实存在物理设备接口,逻辑接口为软件虚拟出来的接口。

逻辑接口-子接口:用于单个物理口连接多个vlan,并实现vlan之间的互访。

逻辑接口-VLAN接口:用于二层透明部署场景,在VLAN中启用三层接口,以实现VLAN间通信。

逻辑接口-聚合接口:将多个以太网接口捆绑在一起所形成的逻辑接口,以增加链路带宽,实现链路冗余。

逻辑接口-GRE隧道接口:通常用于建立GRE隧道以提供不同类型网络协议间的互访。

# 接口类型

根据AF组网接口的不同,接口类型的使用也存在较大差异,目前主要存在以下接口类型。

路由:具有路由转发功能。

透明:二层接口,根据MAC地址转发流量,分为Access和Trunk模式。

虚拟线:两个物理接口相互关联到一起,形成虚拟线路进行通信,类似于一根线。

旁路镜像:对镜像的流量进行分析,该接口类型只接收数据,不转发数据。实验

概述

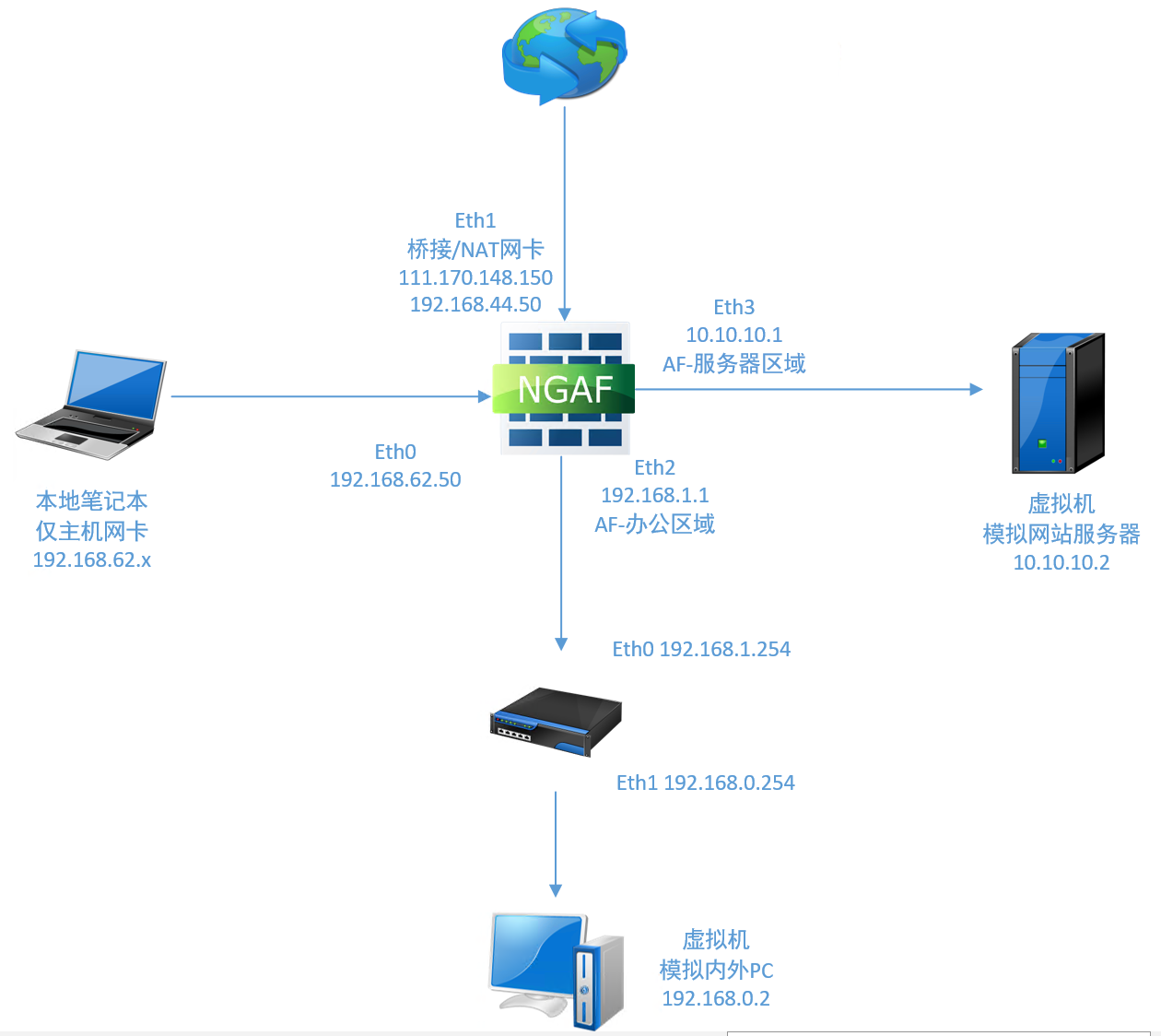

## 深信服下一代防火墙 AF-62.51 虚拟机配置信息

# 登录信息: Admin/Qwert12345!@ https://192.168.62.50

# 网卡: eth0(管理[仅主机]: 192.168.62.50), eth1(外网[nat]:192.168.44.50), eth2(办公路由器(仅主机), 192.168.1.1), eth3(DMZ(仅主机) 10.10.10.1), 内网网段(192.168.0.254/24)

# 虚拟机第一次开机选择 “我已移动”

# 实验要求

1、snat: 实现 10.10.10.2 访问互联网

2、dnat: 实现 http://web1.huangfamily.cn -- NGAF的NAT网卡地址(192.168.44.50) -- 网站服务器地址(10.10.10.2)80(http)

配置

# 区域

# 接口(管理、WAN)

# 路由

# DHCP服务

## snat

策略>地址转换>新增>(源地址转换-源区域(服务器区域)-源地址(服务器IP))>目的区域&地址

## dnat

vyos

installed

# 安装 参考https://blog.csdn.net/yyoungdy/article/details/139638963

vyos # 账号

vyos # 密码

install image # 交互式命令如下

y

回传

vyos

vyos

回车

回车

y 回车

y 回车

1 回车

reboot

y

登陆配置

vyos

vyos

进入配置模式

configure

配置接口IP

set interfaces ethernet eth0 address 192.168.1.254/24

set interfaces ethernet eth1 address 192.168.0.254/24

set interfaces ethernet eth2 address 192.168.2.254/24

set interfaces ethernet eth3 address 192.168.3.254/24

配置静态路由

set protocols static route 0.0.0.0/0 next-hop 192.168.1.1

提交

commit

查看接口

show interfaces

查看配置

show conf

保存

save

san gfor vpn

WAF

堡垒机OSM

蜜罐

态势感知

日记审计

EDR+AES

漏洞扫描+基线核查评估

框架漏洞

中间件

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以邮件至 hjxstart@126.com